L'architecture physique d'Internet, autrefois célébrée comme le commun sans frontières, est aujourd'hui remodelée par des innovations comme l'infrastructure physique décentralisée (DePIN), détaillée dans cet article sur la prochaine grande classe d'actifs pour 2026. Au milieu de l'année 2026, la rhétorique de la "connectivité mondiale" a été discrètement remplacée par les réalités tactiques de la "résidence des données", des "nuages souverains" et des "silos d'interconnexion". Ce dont nous sommes témoins n'est pas un ajustement politique temporaire, mais un recâblage fondamental de la manière dont les paquets voyagent à travers le globe.

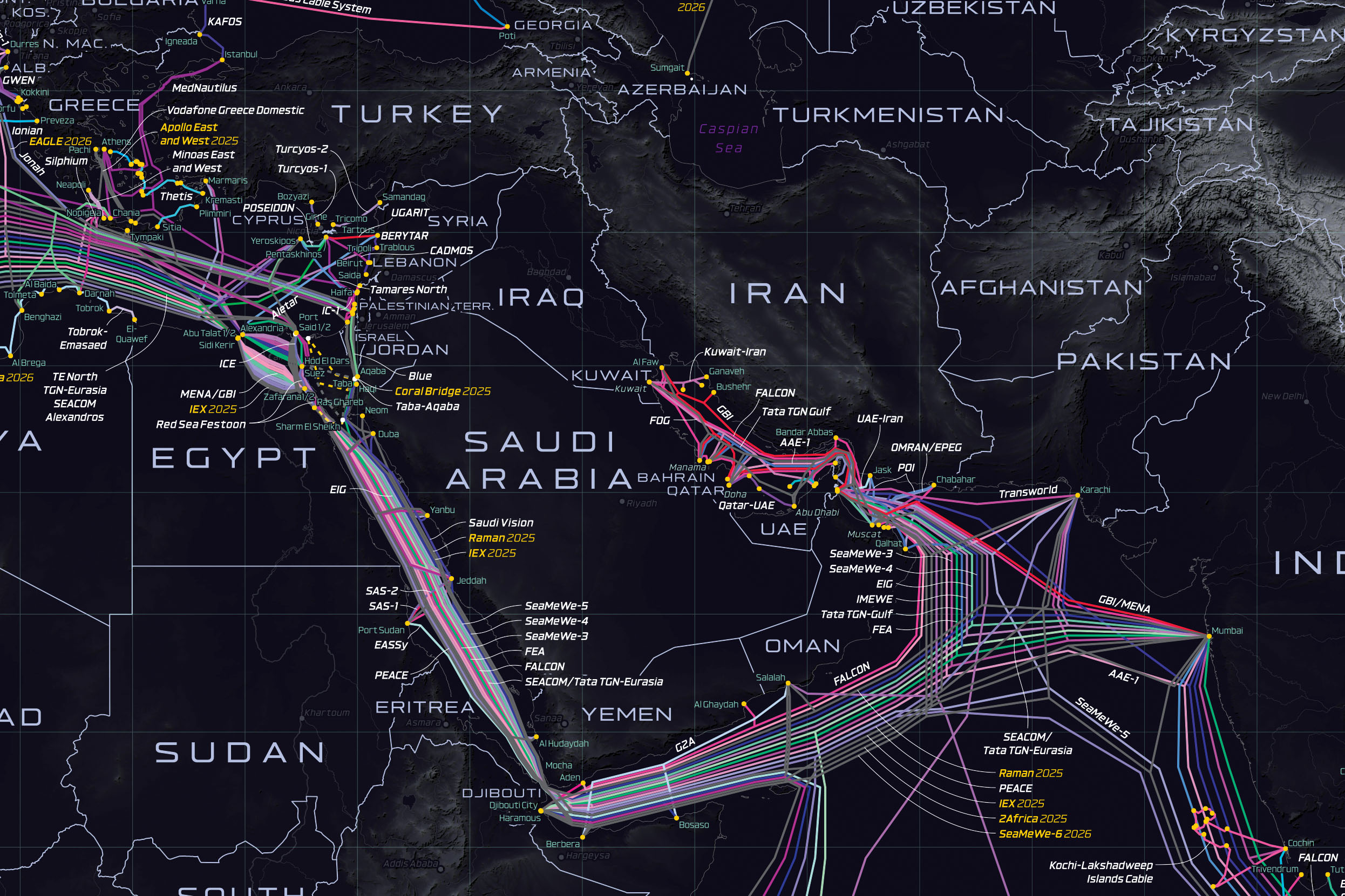

Il ne s'agit plus seulement de modération de contenu ou de réglementations sur la vie privée de type GDPR. Il s'agit du cuivre, des fibres optiques, des câbles sous-marins et du positionnement stratégique de centres de données localisés qui agissent essentiellement comme des points de contrôle juridictionnels. Internet a heurté le mur de l'État-nation, une situation complexe qui rappelle les risques systémiques où les investisseurs devraient s'inquiéter de la bulle du crédit privé en 2026.

L'infrastructure de l'exclusion

Pendant des décennies, l'efficacité d'Internet a reposé sur un modèle de "routage au moindre coût", tout comme les chaînes d'approvisionnement traditionnelles du commerce électronique échouent en 2026 à cause de modèles obsolètes. Le trafic empruntait le chemin le plus court, indifférent aux frontières politiques. Aujourd'hui, ce modèle est effectivement mort dans plusieurs marchés clés. Nous assistons à un glissement vers le "routage géopolitique", où les gouvernements nationaux exigent que le trafic domestique reste au sein d'une infrastructure physique contrôlée par l'État.

Cela a créé un casse-tête d'ingénierie majeur pour les CDN mondiaux et les fournisseurs de dorsale. Dans des régions comme l'Asie du Sud-Est et certaines parties de l'UE, nous observons une "conformité au goulot d'étranglement". Des entreprises comme Cloudflare ou Akamai sont de plus en plus contraintes de maintenir des "instances souveraines" — des piles logicielles séparées et localisées, physiquement isolées de leurs consoles de gestion globales pour satisfaire aux lois de sécurité locales.

Le coût de maintenance de cette fragmentation est stupéfiant, impactant même des secteurs physiques alors que les primes d'assurance des propriétés côtières devraient flamber d'ici 2026. Un ingénieur infrastructure senior d'un fournisseur de Tier-1 a récemment posté sur un canal Slack privé — dont les journaux ont été discutés lors d'un récent forum NANOG (North American Network Operators Group) — en notant : "Nous ne maintenons plus un seul Internet. Nous maintenons trente versions différentes et incompatibles du même service, toutes luttant pour les mêmes objectifs de latence. C'est comme essayer de faire fonctionner une douzaine de saveurs différentes de la même voiture avec zéro pièce partagée."

Le mirage du "cloud souverain"

Les gouvernements poussent à la création de "clouds souverains", une tendance à la territorialité qui s'étend aux ressources naturelles, comme on le voit quand les fonds souverains achètent discrètement des droits mondiaux sur l'eau. Mais la réalité opérationnelle est souvent bien plus sombre. Lorsqu'un gouvernement exige que les données soient stockées localement, il ne protège pas seulement les données ; il crée un piège à miel pour les agences de renseignement nationales.

Prenons le cas du récent déploiement du "National Data Shield" dans un grand marché émergent en 2026. L'intention était la localisation des données. Le résultat, selon diverses issues GitHub et des rapports post-mortem déposés par des fournisseurs SaaS étrangers, a été une panne complète de synchronisation. Parce que le gouvernement local a insisté pour posséder les certificats racines pour tout le trafic au sein du cloud souverain, cela a rendu le chiffrement TLS essentiellement sans effet. Toute entreprise essayant d'utiliser des outils de sécurité standard et prêts à l'emploi s'est soudainement trouvée "non sécurisée" parce qu'elle ne pouvait pas communiquer avec l'ICP (Infrastructure à Clés Publiques) mondiale.

La culture du contournement

Face à ces mandats, une "culture du contournement" émerge, à l'instar des stratégies innovantes de travail ou de gestion, telles que les raisons pour lesquelles les startups de pointe remplacent les CMO à temps plein par des experts en temps partagé. a émergé parmi les développeurs et les administrateurs système. Dans les régions où le gouvernement a effectivement coupé l'accès à l'Internet local, l'utilisation de réseaux superposés (overlay networks) décentralisés et personnalisés explose.

Sur des forums comme Hacker News, les fils de discussion détaillant "Comment acheminer le trafic via des passerelles non surveillées" deviennent la nouvelle norme pour les workflows DevOps. C'est un jeu du chat et de la souris. Les régulateurs déploient désormais des analyses de trafic basées sur l'IA pour détecter ces schémas, ce qui entraîne à son tour une dégradation des performances globales du réseau. Lorsque vous essayez de "prendre l'empreinte" de chaque paquet pour vous assurer qu'il ne contourne pas une passerelle souveraine, les pics de latence sont inévitables.

L'ironie est palpable : au nom de la "sécurité" et de la "souveraineté", les nations dégradent activement les performances des systèmes mêmes dont elles dépendent pour leurs économies numériques. Nous assistons à un retour aux chiffres de latence des années 1990 dans des régions censées être "numériquement transformées".

Étude de cas : La balkanisation de la pile

Considérons la crise de la "diplomatie des API" au premier trimestre 2026. Une importante plateforme sociale basée aux États-Unis a tenté de synchroniser sa base d'utilisateurs mondiale avec un centre de données régional nouvellement ouvert pour se conformer à une loi locale sur la souveraineté. Le gouvernement a exigé que le centre de données exécute une version localisée de l'API d'authentification de la plateforme.

Les ingénieurs de l'entreprise ont refusé, invoquant des préoccupations de sécurité quant à l'exécution de code propriétaire sur des serveurs surveillés par le gouvernement. Le gouvernement a répondu en ralentissant le trafic de la plateforme à des vitesses de 2G. La plateforme a finalement cédé, mais seulement en dépouillant la version régionale de l'application de ses fonctionnalités principales — créant ainsi une version "lite" de la plateforme, sûre pour le gouvernement mais inutile pour l'utilisateur.

Cela a entraîné une migration massive des utilisateurs vers des alternatives locales, qui étaient, à leur tour, fortement financées par l'État. C'est le nouveau modèle économique de 2026 : l'État en tant que principal VC et principal régulateur. Ce n'est pas un marché libre ; c'est un écosystème numérique contrôlé.

Le coût humain : L'érosion de la confiance

La victime la plus importante des guerres de la souveraineté des données est la confiance des utilisateurs. À mesure que l'Internet se fragmente, les utilisateurs prennent de plus en plus conscience que leurs données ne traversent plus un médium mondial et neutre. Ils savent que lorsqu'ils publient, téléchargent ou naviguent, ils le font sous la juridiction d'un acteur local.