El tiempo se acaba. En algún lugar dentro de un centro de datos anodino en Fráncfort, un equipo de criptógrafos e ingenieros de banca central están probando un módulo de cifrado basado en celosías contra un ataque cuántico simulado. No lo hacen porque ya existan computadoras cuánticas capaces de romper el cifrado actual, sino porque, según las estimaciones más creíbles, existirán para 2030. Y el sistema financiero no está preparado.

Esto ya no es un ejercicio teórico confinado a documentos académicos. En 2026, la carrera para proteger la infraestructura financiera global contra las amenazas cuánticas ha pasado de ser una curiosidad en las salas de juntas a una emergencia en las mismas.

La amenaza es concreta — y el plazo se acorta

La preocupación se centra en una clase específica de algoritmos cuánticos. El algoritmo de Shor, desarrollado por el matemático Peter Shor en 1994, puede, teóricamente, factorizar números enteros grandes exponencialmente más rápido que las computadoras clásicas, lo que dejaría obsoleto RSA-2048 y la criptografía de curva elíptica (ECC), los dos pilares de la seguridad bancaria moderna.

Según el Instituto Nacional de Estándares y Tecnología de EE. UU. (NIST), que finalizó su primer conjunto de estándares criptográficos post-cuánticos en agosto de 2024, la ventana de transición para la infraestructura crítica se estima en cinco a diez años. Eso sitúa el límite exterior firmemente en 2034, pero los reguladores financieros no esperarán tanto.

El Banco de Pagos Internacionales (BPI) publicó un documento de trabajo a principios de 2025 estimando que aproximadamente 22 billones de dólares en flujos diarios de pagos globales están actualmente protegidos por esquemas de cifrado vulnerables al descifrado cuántico. El Banco Central Europeo ha señalado el riesgo cuántico como una preocupación sistémica de Nivel 1 en su Estrategia de Finanzas Digitales 2025–2030.

"Recopilar ahora, descifrar después" — La urgencia oculta

Aquí está la parte que la mayoría de la gente pasa por alto: no se necesita una computadora cuántica hoy para crear un problema de la era cuántica hoy.

Los actores de amenazas a nivel estatal ya están involucrados en lo que los profesionales de la seguridad llaman ataques de "recopilar ahora, descifrar después" (HNDL), interceptando y archivando comunicaciones financieras cifradas ahora, con la intención de descifrarlas una vez que la hardware cuántica suficientemente potente esté disponible. La correspondencia interbancaria sensible, los registros de transacciones de deuda soberana y los mensajes SWIFT transfronterizos cifrados hoy podrían quedar expuestos en una década.

"La idea errónea es que este es un problema futuro", dijo la Dra. Lena Fischer, asesora de criptografía cuántica en el Deutsche Bundesbank, en un simposio en febrero de 2026. "Si sus datos tienen un horizonte de confidencialidad de más de siete años —y una gran cantidad de datos financieros lo tienen— ya está operando dentro de la ventana de amenaza".

Qué significa realmente "Reestructurar los sistemas centrales"

Reemplazar el cifrado en un banco no es como actualizar un parche de software. Los sistemas bancarios centrales en las principales instituciones son de múltiples capas, profundamente integrados y a menudo tienen décadas de antigüedad. El G-SIB (Banco de Importancia Sistémica Global) promedio opera entre 15 y 40 sistemas heredados distintos, muchos construidos sobre bases de código COBOL de los años 80.

Migrar estos sistemas a los estándares de criptografía post-cuántica (PQC) —específicamente, algoritmos aprobados por NIST como CRYSTALS-Kyber (para encapsulación de claves) y CRYSTALS-Dilithium (para firmas digitales)— requiere:

- Auditorías completas de inventario criptográfico: identificar cada punto del sistema donde se aplica el cifrado, a menudo en miles.

- Marcos criptográficos híbridos: ejecutar algoritmos clásicos y PQC simultáneamente durante la transición para evitar fallos de compatibilidad.

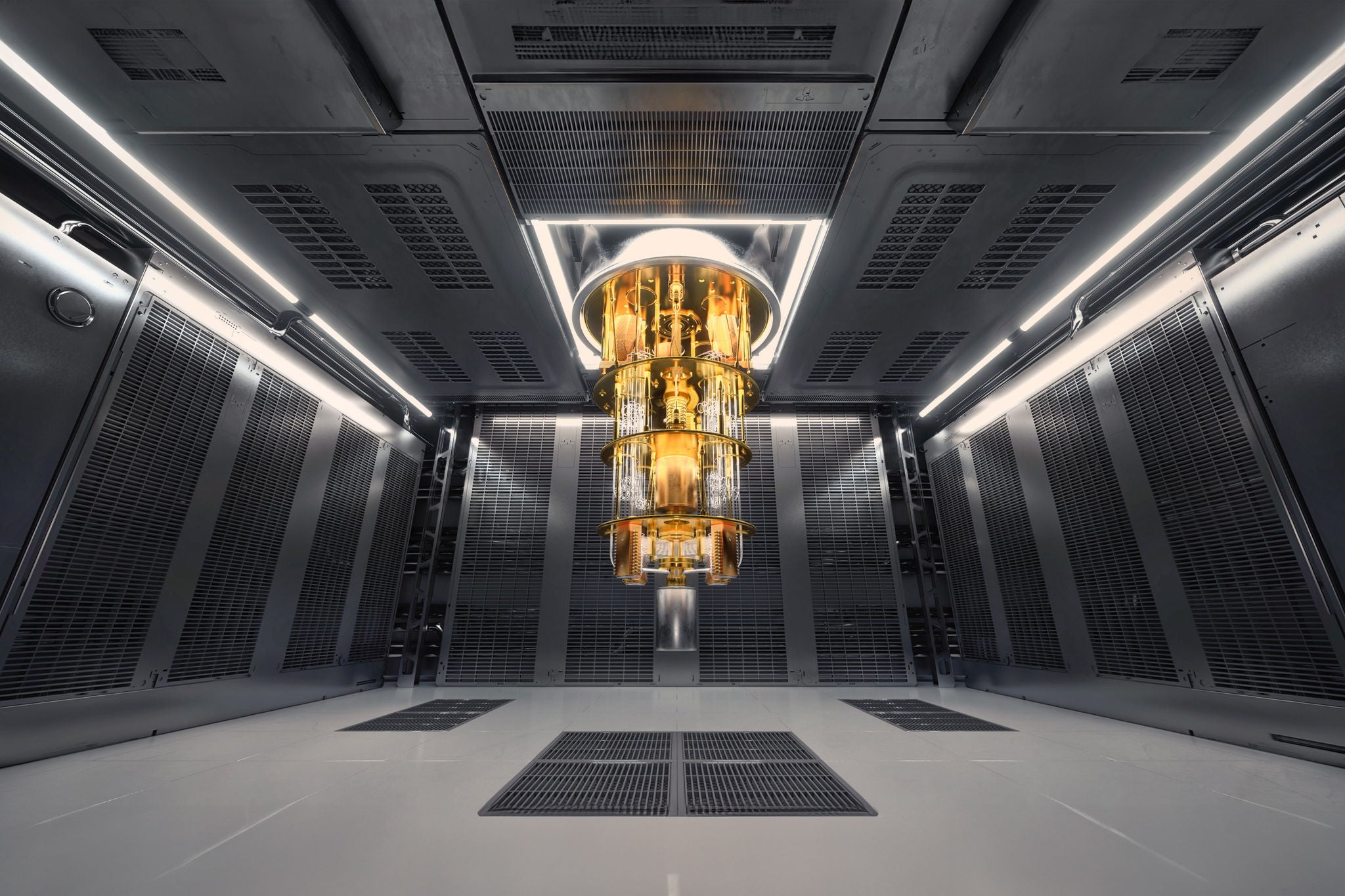

- Reemplazo de Módulos de Seguridad de Hardware (HSM): muchos HSM existentes no pueden soportar algoritmos basados en celosías sin actualizaciones de firmware o físicas.

- Cumplimiento de proveedores externos: los procesadores de pagos, los proveedores de la nube y los proveedores de SaaS también deben cumplir con PQC, creando una cadena de dependencia en cascada.

JPMorgan Chase reveló en su Informe Anual de 2025 que había completado una lista de materiales criptográficos (CBOM) en toda su infraestructura, un proceso que llevó 18 meses e involucró a más de 1.200 ingenieros. El banco ha asignado 400 millones de dólares a su programa de preparación cuántica hasta 2028.

HSBC, mientras tanto, ha estado pilotando una red de distribución de claves cuánticas (QKD) a lo largo de su corredor Londres-Hong Kong desde el tercer trimestre de 2025, utilizando la transmisión de fotones por fibra óptica para crear intercambios de claves teóricamente inquebrantables. QKD, aunque prometedora, sigue siendo costosa y geográficamente limitada; no se puede escalar globalmente solo a través de Internet.

La capa de presión regulatoria

Los reguladores financieros ya no ofrecen orientación, están emitiendo mandatos.