El correo electrónico llegó a la bandeja de entrada de Marcus Trevino un martes por la tarde de la primavera pasada, y no era de un regulador ni de una agencia federal. Era de su aseguradora comercial, una firma boutique de Denver que llevaba seis años cubriendo a su empresa de logística de 40 empleados. El mensaje era cortés pero inequívoco: antes de la renovación de la póliza en noventa días, la empresa de Trevino tendría que someterse a una auditoría de seguridad de confianza cero de terceros, o la cobertura para incidentes cibernéticos relacionados con la IA se eliminaría discretamente de la póliza.

"Pensé que era un error", dijo Trevino. "No somos una empresa de tecnología. Transportamos carga".

No está solo en su confusión, ni en ser tomado por sorpresa por la rapidez con la que una conversación de suscripción de seguros de nicho se ha convertido en un mandato operativo para miles de pequeñas y medianas empresas en América del Norte y Europa Occidental.

El cambio silencioso del que nadie advirtió a las PYMES

En los últimos dieciocho meses, un grupo de aseguradoras boutique y regionales —no los grandes actores generalistas como Zurich o AXA, sino las firmas más pequeñas y especializadas que suscriben fuertemente en responsabilidad profesional, ciberseguridad comercial y errores y omisiones tecnológicas— han comenzado a incorporar lo que equivale a revisiones de arquitectura de seguridad directamente en sus procesos de renovación.

El detonante no es arbitrario. Desde finales de 2024, los ciberataques asistidos por IA han cambiado estructuralmente el panorama de amenazas de maneras que los modelos de suscripción más antiguos nunca fueron diseñados para tarificar. Los kits de phishing que antes requerían ingeniería social humana ahora funcionan de forma autónoma. Los esquemas de compromiso de correo electrónico empresarial ahora operan a velocidad de máquina. Los operadores de ransomware utilizan el reconocimiento impulsado por IA para identificar redes PYMES vulnerables más rápido de lo que la mayoría de las pequeñas empresas pueden siquiera detectar la intrusión.

Los actuarios de seguros que pasaron 2023 y principios de 2024 modelando el riesgo de IA en términos teóricos ahora están examinando datos de siniestros reales, y las tasas de siniestralidad se están moviendo en direcciones incómodas.

"Las aseguradoras que hacen esto no están siendo punitivas. Están respondiendo a siniestros que ya han pagado. Cuando tu cartera de pólizas cibernéticas para PYMES empieza a perder dinero, o vuelves a tarificar el riesgo o empiezas a exigir al titular de la póliza que lo gestione de forma diferente." — Un corredor de seguros comerciales que ha trabajado con aseguradoras de mercado medio durante más de una década

Qué significa realmente la confianza cero en este contexto (y por qué la etiqueta está haciendo un gran trabajo)

Aquí es donde la realidad operativa se complica, y donde una frustración legítima dentro de la comunidad PYME está bien fundamentada.

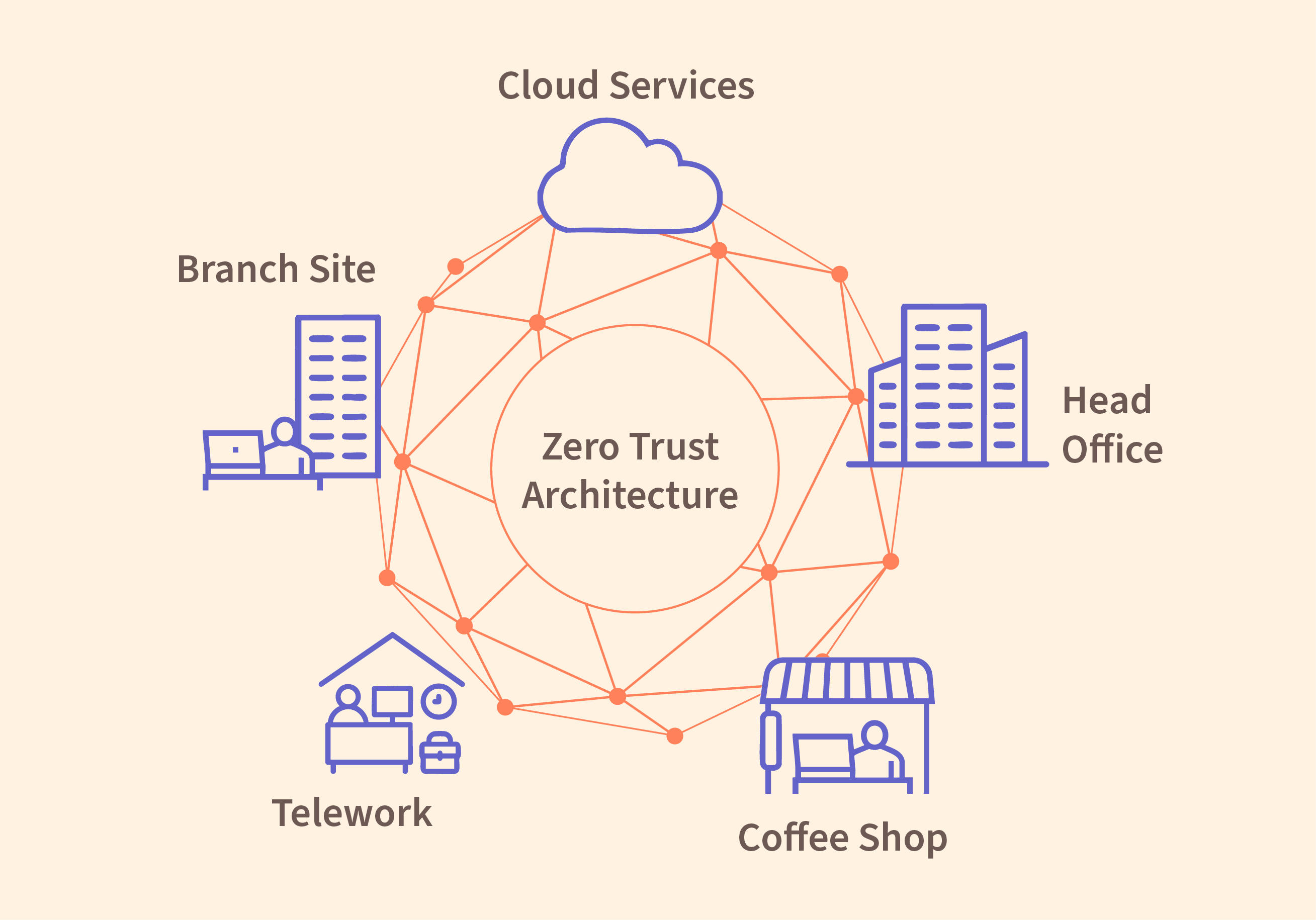

La "confianza cero" como marco de seguridad es, dependiendo de a quién se pregunte, o bien una filosofía arquitectónica rigurosa que implica microsegmentación, verificación continua de identidad y aplicación de acceso de mínimo privilegio, o un término de marketing que los proveedores han estirado para cubrir casi cualquier cosa que involucre autenticación multifactor y un diagrama de red. La adopción del término por parte de la industria de seguros no ha aclarado las cosas precisamente.

Un hilo de GitHub en un popular foro de la comunidad DevOps de principios de este año capturó bien la confusión. Un comentarista: "Mi aseguradora envió una 'lista de verificación de cumplimiento de confianza cero' que básicamente preguntaba si teníamos la MFA activada y si revisábamos los registros de acceso trimestralmente. Eso no es confianza cero. Eso es simplemente no ser completamente imprudente."

Las auditorías exigidas por las aseguradoras boutique varían enormemente en alcance y rigor. Algunas requieren una prueba de penetración formal de terceros con un informe de remediación por escrito. Otras implican una videollamada de cuarenta y cinco minutos con un "asesor de seguridad" que es, en algunos casos, un subcontratista contratado por la propia firma de seguros, un acuerdo estructural que genera preguntas obvias sobre la independencia y la alineación de incentivos.

La experiencia de las PYMES sobre el terreno está fragmentada. Algunas empresas informan que el proceso de auditoría fue realmente útil, revelando entornos de nube mal configurados y cuentas de administrador olvidadas con amplios permisos. Otras describen un ejercicio que se sintió en gran medida performativo, una casilla de verificación de cumplimiento que cuesta entre $3,000 y $12,000 en honorarios de consultoría, produce un informe que en su mayoría se archiva y cambia muy poco la forma en que la empresa opera realmente.

El cálculo de la aseguradora boutique

¿Por qué son las aseguradoras más pequeñas y especializadas las que lideran este cambio en lugar de las grandes aseguradoras generalistas? Parte de ello es el riesgo de concentración. Una firma boutique que suscribe fuertemente, por ejemplo, en servicios profesionales o PYMES relacionadas con la atención médica, tiene una cartera de negocios más estrecha y correlacionada. Una mala oleada de ataques asistidos por IA que afecte a su sector específico puede crear una exposición a siniestros desproporcionada. Las grandes aseguradoras están lo suficientemente diversificadas como para absorber más impacto antes de sentirse obligadas a actuar.

También hay una dinámica competitiva en juego. Las aseguradoras boutique que se posicionan como suscriptoras sofisticadas de "riesgo gestionado" —en lugar de simplemente cobertura básica competitiva en precio— tienen interés en ser vistas como pioneras en el modelado de amenazas de IA. Exigir auditorías de confianza cero es en parte una gestión de riesgos genuina y en parte una declaración de posicionamiento en el mercado: nos tomamos esto en serio, y esperamos que ustedes también lo hagan.