Die E-Mail landete letzten Frühling an einem Dienstagnachmittag in Marcus Trevinos Posteingang, und sie stammte weder von einer Aufsichtsbehörde noch von einer Bundesagentur. Sie kam von seinem gewerblichen Versicherungsunternehmen – einer Boutique-Firma aus Denver, die sein 40-köpfiges Logistikunternehmen seit sechs Jahren versicherte. Die Nachricht war höflich, aber unmissverständlich: Vor der Vertragsverlängerung in neunzig Tagen müsste Trevinos Unternehmen ein Zero-Trust-Sicherheitsaudit durch Dritte durchführen lassen, andernfalls würde der Versicherungsschutz für KI-bezogene Cybervorfälle stillschweigend aus der Police gestrichen.

„Ich dachte, es sei ein Fehler“, sagte Trevino. „Wir sind kein Technologieunternehmen. Wir transportieren Fracht.“

Er ist nicht allein in seiner Verwirrung – oder darin, davon überrascht zu werden, wie schnell eine Nischen-Versicherungs-Underwriting-Konversation zu einem operativen Mandat für Tausende kleiner und mittlerer Unternehmen in ganz Nordamerika und Westeuropa geworden ist.

Die leise Verschiebung, vor der niemand KMU gewarnt hat

In den letzten achtzehn Monaten hat eine Gruppe von Boutique- und regionalen Versicherungsunternehmen – nicht die großen Generalisten wie Zurich oder AXA, sondern die kleineren, spezialisierten Firmen, die stark in den Bereichen Berufs-, Gewerbe-Cyber- und Technologie-Fehler-und-Unterlassenshaftpflicht versichern – begonnen, das, was einer Überprüfung der Sicherheitsarchitektur gleichkommt, direkt in ihre Verlängerungsprozesse einzubetten.

Der Auslöser ist nicht willkürlich. Seit Ende 2024 haben KI-gestützte Cyberangriffe die Bedrohungslandschaft strukturell in einer Weise verändert, für die ältere Underwriting-Modelle nie konzipiert waren, um sie zu bepreisen. Phishing-Kits, die zuvor menschliche Sozialingenieurkunst erforderten, laufen jetzt autonom. Business-E-Mail-Betrugssysteme arbeiten jetzt mit Maschinengeschwindigkeit. Ransomware-Betreiber nutzen KI-gestützte Aufklärung, um anfällige KMU-Netzwerke schneller zu identifizieren, als die meisten kleinen Firmen die Intrusion überhaupt erkennen können.

Versicherungsmathematiker, die 2023 und Anfang 2024 das KI-Risiko in theoretischen Begriffen modellierten, starren jetzt auf tatsächliche Schadendaten – und die Schadenquoten bewegen sich in unangenehme Richtungen.

„Die Versicherer, die dies tun, handeln nicht strafend. Sie reagieren auf Forderungen, die sie bereits ausgezahlt haben. Wenn Ihr Bestand an KMU-Cyber-Policen zu bluten beginnt, müssen Sie entweder das Risiko neu bepreisen oder Sie verlangen vom Versicherungsnehmer, dass er es anders verwaltet.“ — Ein gewerblicher Versicherungsbroker, der seit über einem Jahrzehnt mit mittelständischen Versicherern zusammenarbeitet

Was Zero-Trust in diesem Kontext wirklich bedeutet (und warum der Begriff so viel Arbeit leistet)

Hier wird die operative Realität kompliziert – und hier ist eine legitime Frustration innerhalb der KMU-Gemeinschaft wohlbegründet.

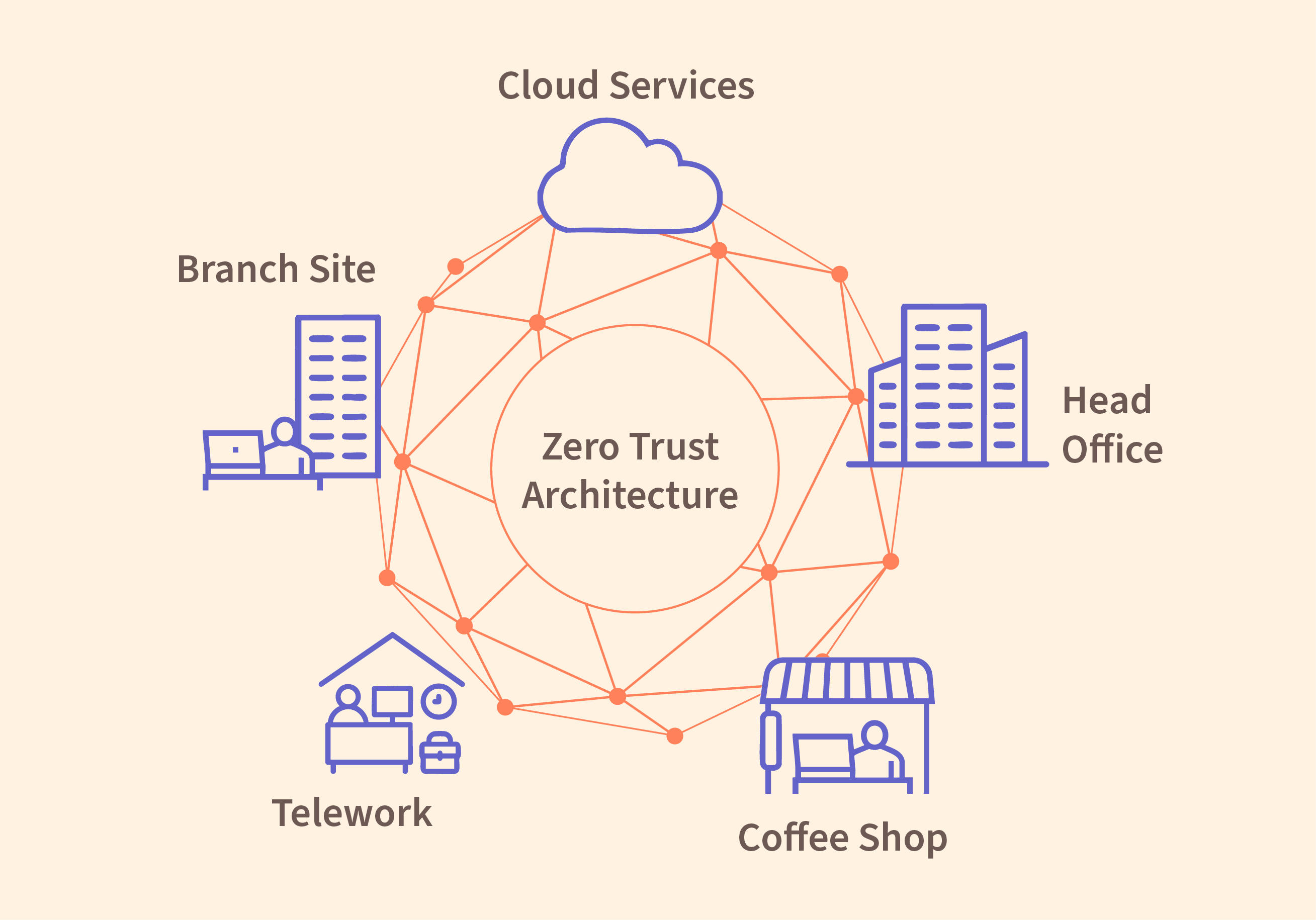

„Zero-Trust“ als Sicherheitsrahmen ist, je nachdem, wen man fragt, entweder eine rigorose architektonische Philosophie, die Mikro-Segmentierung, kontinuierliche Identitätsprüfung und die Durchsetzung von Least-Privilege-Zugriff beinhaltet, oder ein Marketingbegriff, den Anbieter so weit gedehnt haben, dass er fast alles abdeckt, was mit Multi-Faktor-Authentifizierung und einem Netzwerkdiagramm zu tun hat. Die Übernahme des Begriffs durch die Versicherungsbranche hat die Dinge nicht gerade geklärt.

Ein GitHub-Thread in einem beliebten DevOps-Community-Forum von Anfang des Jahres hat die Verwirrung gut eingefangen. Ein Kommentator: „Mein Versicherer schickte mir eine ‚Zero-Trust-Compliance-Checkliste‘, in der im Grunde gefragt wurde, ob wir MFA aktiviert hatten und ob wir vierteljährlich Zugriffslogs überprüften. Das ist kein Zero-Trust. Das ist einfach nur nicht völlig rücksichtslos.“

Die von Boutique-Versicherern vorgeschriebenen Audits variieren stark in Umfang und Strenge. Einige erfordern einen formalen Penetrationstest durch Dritte mit einem schriftlichen Sanierungsbericht. Andere beinhalten einen fünfundvierzigminütigen Videoanruf mit einem „Sicherheitsberater“, der in einigen Fällen ein vom Versicherungsunternehmen selbst beauftragter Subunternehmer ist – eine strukturelle Anordnung, die offensichtliche Fragen zur Unabhängigkeit und zur Interessensausrichtung aufwirft.

Die KMU-Erfahrung vor Ort ist fragmentiert. Einige Unternehmen berichten, dass der Audit-Prozess wirklich nützlich war und fehlkonfigurierte Cloud-Umgebungen und vergessene Administratorkonten mit weitreichenden Berechtigungen aufdeckte. Andere beschreiben eine Übung, die sich weitgehend performativ anfühlte – ein Compliance-Kontrollkästchen, das zwischen 3.000 und 12.000 US-Dollar an Beraterhonoraren kostet, einen Bericht erstellt, der meistens abgelegt wird und sehr wenig an der tatsächlichen Arbeitsweise des Unternehmens ändert.

Die Boutique-Versicherer-Kalkulation

Warum führen kleinere, spezialisierte Versicherer diese Verschiebung an und nicht die großen Generalversicherer? Ein Teil davon ist das Konzentrationsrisiko. Eine Boutique-Firma, die stark in beispielsweise professionellen Dienstleistungen oder im Gesundheitswesen tätige KMU versichert, hat einen engeren, stärker korrelierten Geschäftsbestand. Eine schlechte Welle von KI-gestützten Angriffen, die ihren spezifischen Sektor trifft, kann ein überproportional hohes Schadensrisiko verursachen. Die großen Versicherer sind diversifiziert genug, um mehr Schocks zu absorbieren, bevor sie zum Handeln gezwungen sind.

Es gibt auch eine Wettbewerbsdynamik. Boutique-Versicherer, die sich als anspruchsvolle Underwriter von „managed risk“ – und nicht nur als preislich wettbewerbsfähiger Standardversicherungsschutz – positionieren, haben ein Interesse daran, als führend in der KI-Bedrohungsmodellierung wahrgenommen zu werden. Die Anordnung von Zero-Trust-Audits ist teils echtes Risikomanagement und teils eine Marktpositionierungsaussage: Wir nehmen das ernst, und wir erwarten, dass Sie das auch tun.